Escanéa tus redes WiFi y detecta puntos de acceso intrusos

¿Que es un punto de acceso rogue?

Un punto de acceso rogue es un punto de acceso intruso que propaga el mismo SSID de un punto de acceso en otra red, sin autorización explícita del administrador de la red. A través de esta técnica de hacking, los puntos de acceso intrusos pueden acceder los datos de tus usuarios Wi-Fi, asimismo amenazando la seguridad de esta red.

A pesar de que detectar un punto de acceso rogue es una ocurrencia poco común, la función de detección de puntos de acceso rogue de Tanaza te ayuda a detectar puntos de acceso no deseados / hostiles en tu red y asegurarlos.

¿Por qué es importante esta función?

Un punto de acceso es capaz de “escuchar” y “hablar” con los dispositivos de los clientes a través de una conexión inalámbrica.

Al escanear puntos de acceso rogue, el punto de acceso deja de transmitir una señal para escuchar las señales procedentes de otras redes inalámbricas. De esta manera, la plataforma puede detectar otros dispositivos que transmiten una señal Wi-Fi. El análisis da como resultado una lista de todos los SSID dentro de la cobertura Wi-Fi del punto de acceso seleccionado.

El punto de acceso es capaz de comprobar si el dispositivo que transmite un SSID similar es un punto de acceso alimentado por Tanaza, o no.

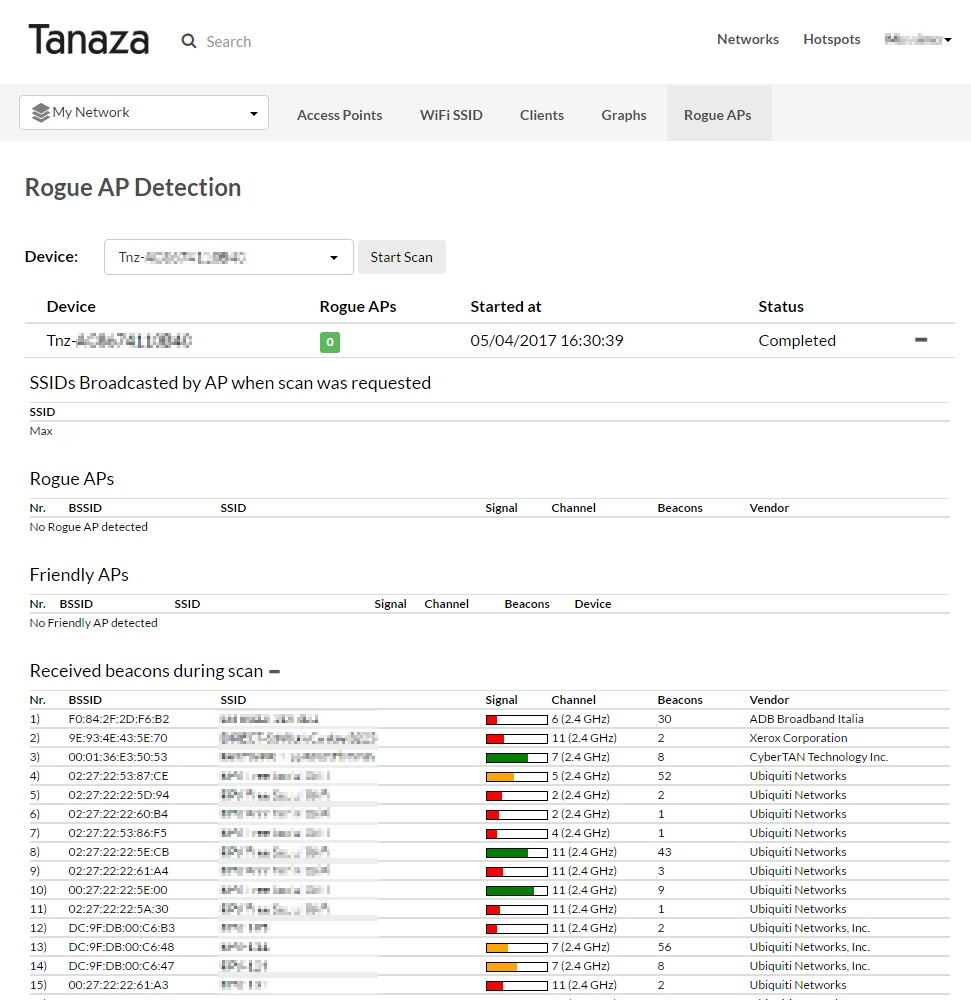

Una vez finalizado el escaneo, la plataforma te proporcionará 3 listas separadas:

- Puntos de acceso amigables (Friendly APs): Estos son “los tipos buenos”, consisten de los puntos de acceso con el firmware de Tanaza instalado.

- Puntos de acceso intrusos (Rogue APs): Estos son “los chicos malos”, puntos de acceso sin el firmware de Tanaza que difunden el mismo SSID que el AP alimentado por Tanaza que actualmente escanea la red. Un AP rogue puede ser pensado como un AP externo, indeseado, ocultado que finge ser un AP amistoso.

- Señales recibidas el escaneo (Beacons received during scan): Esta lista incluye todos los SSID que el punto de acceso detectó durante su analysis, independientemente de si es o no un AP amigable. Esta lista incluye todos los puntos de acceso externos así como aquellos con el firmware de Tanaza instalado.

Basado en la imagen anterior, se han detectado 0 puntos de acceso rogue. Es más, en esta imagen, según las señales recibidas durante el análisis, podemos deducir que el mejor canal para elegir una señal más fuerte es el Canal 1 y el peor canal es 11 porque es el más congestionado.

De hecho, la detección de puntos de acceso no deseados dentro de una ubicación no es el único propósito de esta función. Esta funcionalidad también es muy útil para entender qué otros SSIDs están siendo difundidos y qué canal utiliza cada punto de acceso.

Por ejemplo, si varios puntos de acceso (alimentados por Tanaza y/o por un software de terceros) están utilizando el mismo canal o frecuencia, esto puede costar interferencia y resultar en una conexión de baja calidad. Si este es el caso, puedes usar esta lista para ver qué canales deben evitarse y a que canal debe cambiar, porque tiene menos tráfico.

Obtén más información sobre cómo seleccionar el canal correcto para tu punto de acceso.

¿Cómo puedo activar esta función?

Si tiene un AP alimentado por Tanaza, la activación de la detección de Rogue APs es simple.

Sigue los siguientes pasos:

- Ingresa a la pestaña “Rogue AP” en tu cuenta de Tanaza

- Habilita la función (sólo se puede habilitar individualmente, o sea por cada punto de acceso)

- Haz clic en ‘Start Scan’ para escanear tu red

Obtén información técnica y detallada sobre cómo usar la función de detección de Rogue APs.

Ten en cuenta que el escaneo tarda un par de minutos para finalizarse. Durante el escaneo, los usuarios Wi-Fi serán desconectados y no podrán volver a conectarse hasta que el proceso haya sido concluido.